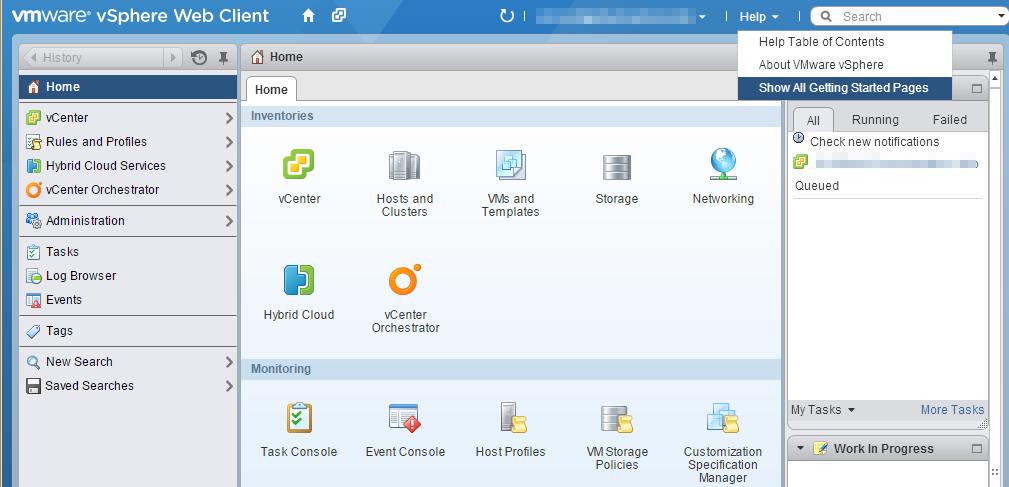

Seit Mitte des Monats hat vMware vSphere 6 veröffentlicht, mit ein paar neuen Rundum Erneuerungen.

Auf die Details gehe ich jetzt mal nicht ein, gibt schon genügend seiten die ein What’s New veröffentlichten.

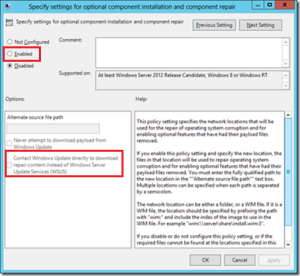

Ein paar Neuerungen die beim Upgrade zu Problemen führen könnten:

- Wenn der vMware Update Manager auf der selben Maschine wie der vCenter Server installiert ist, benötigt die VM mindestens 8GB Ram. Dokumentation

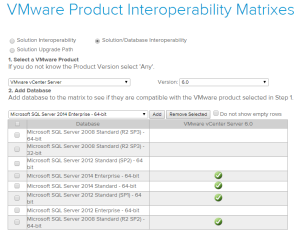

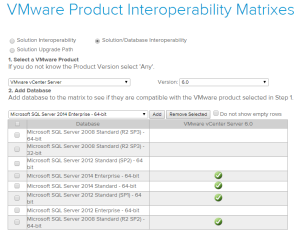

- Externe Datenbanken müssen kompatibel sein. Compatibility Matrix

- Die Datenbank muss vor dem Upgrade manuell präpariert werden. Siehe Dokumentation

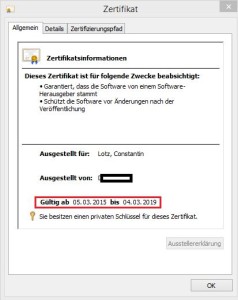

- Bei nicht Verwendung der neuen vMware self-signing CA, unterstützt eure CA die aktuellen Hash-Algorithmen SHA254,SHA512 usw.. ? SHA1 Zertifikate werden bald nicht mehr unterstützt.

Solltet ihr während des Upgrade Checks auf folgenden Fehler stoßen:

ERROR: Incompatible MSSQL version with vCenter Server 6.0

kann dies mehrere Ursachen haben:

1. Datenbankversion prüfen

(SELECT CAST(SERVERPROPERTY('ProductVersion') AS varchar(30)) ProductVersion,CAST(SERVERPROPERTY('Edition') AS varchar(30)) Edition)

ProductVersion Edition

10.50.4000.0 Standard Edition (64-bit)

2. Datenbank mit dem SQL Skript vorbereitet ?

3. Datenbank Compatibility Level auf „SQL Server 2008“ (100) gestellt ?

SELECT SUM(COALESCE(server_version, 0)) as server_version FROM ( SELECT CAST(1 AS INT) as server_version FROM ( SELECT CAST(SERVERPROPERTY('ProductVersion') AS varchar(30)) ProductVersion, CAST(SERVERPROPERTY('Edition') AS varchar(30)) Edition ) db_serv WHERE REPLACE(ProductVersion, '.0.', '.00.') < (CASE WHEN ProductVersion LIKE '12.%' THEN '12.00.2000' WHEN ProductVersion LIKE '10.%' THEN '10.50.2500' ELSE '11.00.2100.60' END) OR (Edition NOT LIKE 'Standard%' AND Edition NOT LIKE 'Enterprise%' AND Edition NOT LIKE 'Express%' AND Edition NOT LIKE 'Datacenter%') UNION ALL SELECT CAST(2 AS INT) as server_version FROM sys.databases WHERE name = db_name() AND compatibility_level < 100 ) AS tbl_check

server_version

NULL

Beim Upgrade von Hosts mit NVIDIA Grid Karten und bereits eingebundenen Treiber, muss dieser vor dem Upgrade auf ESXi 6 vorher deinstalliert werden.

Dies geht wie folgt:

– Alle Virtuellen Maschinen mit 3D Beschleunigung herunterfahren

– ESXi in Maintenance Mode versetzen

– per SSH, oder Konsole verbinden

– Xserver stoppen:

~ # /etc/init.d/xorg stop

watchdog-Xorg0: Terminating watchdog process with PID 35609

watchdog-Xorg1: Terminating watchdog process with PID 35784

watchdog-Xorg2: Terminating watchdog process with PID 35980

watchdog-Xorg3: Terminating watchdog process with PID 36146

Process 36169 stopped

Process 36003 stopped

Process 35807 stopped

Process 35632 stopped

– Kernelmodul entladen:

~ # vmkload_mod -u nvidia

Module nvidia successfully unloaded

Vib File deinstallieren:

~ # esxcli software vib remove --vibname=NVIDIA-VMware_ESXi_5.5_Host_Driver

Removal Result

Message: Operation finished successfully.

Reboot Required: false

VIBs Installed:

VIBs Removed: NVIDIA_bootbank_NVIDIA-VMware_ESXi_5.5_Host_Driver_340.32-1OEM.550.0.0.1331820

VIBs Skipped:

Stoppt man die Prozesse nicht korrekt bekommt mein beim Deinstallieren des vib File folgenden Fehler:

[InstallationError]

Error in running rm /tardisks/NVIDIA_V.v00:

Return code: 1

Output: rm: can't remove '/tardisks/NVIDIA_V.v00': Device or resource busy

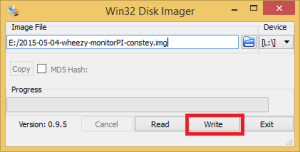

Es ist mal wieder so weit, es gibt ein Update in Sachen Monitoring. Viele kennen mit Sicherheit den kleinen Raspberry Pi, eigentlich als dritte Welt-PC gedacht – aber unter den Bastlern ebenfalls ein Hit geworden. Ich habe ja schon mehrere Beiträge zum Pi hier geschrieben, aber seit dem Raspberry Pi 2 gibt es noch ganz andere Anwendungsfelder die durch die größere Leistung möglich werden.

Es ist mal wieder so weit, es gibt ein Update in Sachen Monitoring. Viele kennen mit Sicherheit den kleinen Raspberry Pi, eigentlich als dritte Welt-PC gedacht – aber unter den Bastlern ebenfalls ein Hit geworden. Ich habe ja schon mehrere Beiträge zum Pi hier geschrieben, aber seit dem Raspberry Pi 2 gibt es noch ganz andere Anwendungsfelder die durch die größere Leistung möglich werden.