Ich habe hier ein sehr nützliches Tool gefunden, was dem ein oder anderen KVM Switch wohl adiö sagen kann.

„Mouse without borders“ stammt von einem Microsoft Dev der das Tool nebenher geschrieben hat. Damit kann man mehrere Computer mit nur einer Maus & Tastatur steuern.

Das funktioniert ganz einfach, wenn man über den Bildschirmrand hinausscrollt landet man automatisch auf dem jeweiligen anderen PC.

Auch sehr cool, man kann direkt per Drag & Drop Dateien einfach auf ein anderen PC kopieren.

Funktioniert natürlich nur mit Windows-Rechnern und klappt nicht für die Steuerung im BIOS etc.

Download „Mouse without borders“

Alternative: Sharemouse

Für alle Mac-User dürfte allerdings das Programm „Sharemouse“ die richtige Wahl sein. Dies funktioniert auf Mac OSX und Windows. Sieht auch sehr nett aus.

Sharemouse ist für Privatanwender kostenlos. (Unterstützt aber nur 2 Computer)

Hier ein kleines Beispielvideo:

Computerbezogen den Kompatibilitätsmodus fuer Programme konfigurieren

Ich war des längerem auf der Suche, wie ich global für mehrere Benutzer den Kompatibilitätsmodus konfigurieren kann.

Als ich dann mit Regshot mal einen vorher/nachher Vergleich gemacht habe bin ich auf den folgenden Reg-Wert gestoßen:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers

Das ganze funktioniert auch für HKEY_LOCAL_MACHINE, die Flags dazu wie z.B. Kompatible für „Windows XP Sp3“ oder als „Administrator ausführen“ sind in folgenden Beitrag sehr gut beschrieben:

Running an Application as Administrator or in Compatibility Mode

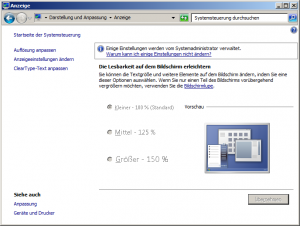

Howto: Change Windows Font Size in a Vmware View 5 VM

Hallo zusammen,

wer Virtuelle Desktops mit Zero-Clients einsetzt wird schon gemerkt haben, dass Einstellungen wie z.B. Auflösung, Monitor Position oder Tastatur & Mauseinstellungen nicht direkt in der VM gemacht werden, sondern vom Client/Host vorgegeben werden. In meinem Fall lässt sich das über das OSD der Samsung NC240 Zero-Clients einstellen.

Jedoch fehlt dort die Möglichkeit die Windows-Schriftgröße abzuändern.

Dies kann man nach Absprache mit dem Vmware Support jedoch per GPO-Registry Key abändern:

Can you modify (if not present create) this registry value..? HKCU\Control Panel\Desktop\LogPixels Here are the different values and their meanings : - Decimal : 96 ==> 100% - Decimal : 120 ==> 125% - Decimal : 144 ==> 150% You should be able to apply this via GPO, at user level.

In meiner GPO sieht das dann so aus:

Damit nicht direkt jeder User die Schriftart vergrößert bekommt, habe ich diese Gruppen abhängig gemacht.

Mal sehen ob demnächst ein Firmware Update von Teradici dazu kommt.

Gruß

Cons

Nachtrag: Vmware KB kommt in den nächsten Stunden : http://kb.vmware.com/selfservice/microsites/search.do?language=en_US&cmd=displayKC&externalId=2009016

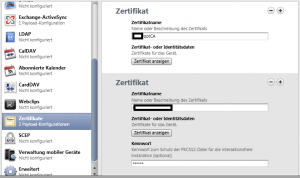

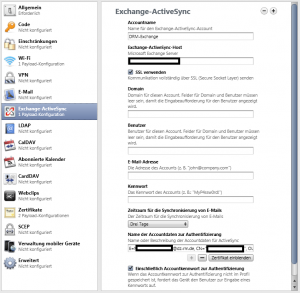

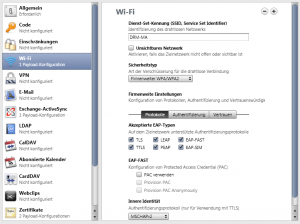

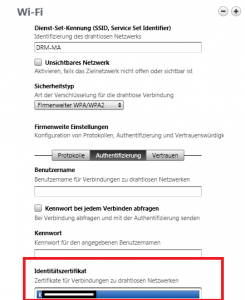

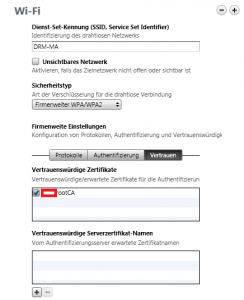

iPhone 4S konfigurieren für Exchange Active Sync 2010 und WLAN 802.1X via Zertifikate

Servus,

aus gegebenem Anlass schreibe ich hier mal eine Anleitung für das neue iPhone 4S. (Funktioniert wohl mit älteren Versionen ebenfalls)

Da es doch oft nervig ist, wenn man sein Windows-Kennwort immer an mehreren Stellen ändern muss – dachte ich mir dies für das Handy komplett mit Zertifikaten abzulösen.

Man benötigt:

– Root Zertifikat

– User Zertifikat

(Auf die Einstellungen des Access-Points und Exchange/Forefront gehe ich hier mal nicht näher ein.)

Für die vereinfachte Konfiguration des iPhone gibt es ein Konfigurationstool, momentan in der Version 3.3.

iPhone-Konfigurationsprogramm 3.3

Windows: https://support.apple.com/kb/DL926?viewlocale=de_DE

Mac OSX: https://support.apple.com/kb/DL851?viewlocale=de_DE

Innerhalb der Software erstellt man ein Konfigurationsprofil, was man dann den angeschlossenen Geräten zuweisen kann.

Wie schon oben beschrieben muss nun das Konfigurationsprofil noch dem Gerät zugewiesen werden. Hat man auf Installieren geklickt muss es nochmal auf dem Handy selbst bestätigt werden.

Nachtrag: das iPhone Konfigurationsprogramm gibt es nun in der Version 3.4 | Bisher sind mir aber keine gravierenden Neuerungen aufgefallen.

Outlook 2010: Keine Erinnerungen mehr ?!

Anscheinend gibt es einen Bug bei Office 2010 SP1, sodass in seltenen Fällen die Erinnerungen nicht mehr angezeigt werden.

Das Erinnerungsfenster wird komplett leer angezeigt.

In meinem Fall hat der folgende Microsoft-Hotfix geholfen: http://support.microsoft.com/kb/2584053

Nach der Installation dauert es noch ca. 5 Sekunden bis die Erinnerungen geladen sind.

Gruß

Cons

Reset root password of mysql database

1. Stop the MySQL Server.

sudo service mysql stop

2. Start the mysqld configuration.

sudo mysqld --skip-grant-tables &

3. Login to MySQL as root.

mysql -u root mysql

4.. Replace YOURNEWPASSWORD with your new password!

UPDATE user SET Password=PASSWORD('YOURNEWPASSWORD') WHERE User='root'; FLUSH PRIVILEGES; exit;Kopiert von: http://ubuntu.flowconsult.at/en/mysql-set-change-reset-root-password/

Monitor Ubuntu-Server with Nagios/Centreon & NRPE

Um das Linux System zu Überwachen benötigt es einen Dienst der auf dem Remote-System installiert werden muss. (Wie bei Windows der NSClient)

1. NRPE Installieren (Remote System – zu Überwachende)

apt-get install nagios-plugins nagios-nrpe-server

2. Anschließend die Konfigdatei bearbeiten, und die IP-Adresse des Nagios-Servers eintragen.

/etc/nagios/nrpe_local.cfg allowed_hosts=127.0.0.1,NAGIOS-IP

Ich habe mir an dieser Stelle auch noch ein paar fertige Commands erstellt:

command[check_mysqldb]=/usr/lib/nagios/plugins/check_mysql -H localhost -u nagios -p meinPasswort command[check_freespace]=/usr/lib/nagios/plugins# ./check_disk -w 10% -c 5% -p /dev/sda1 command[check_http]=/usr/lib/nagios/plugins# ./check_http -w 5 -c 10 -H intranet.domain.info command[check_http]=/usr/lib/nagios/plugins# ./check_tcp -H localhost -p 80

3. Anschließend den nrpe-daemon starten:

/etc/init.d/nagios-nrpe-server start

Nun sollte es möglich sein vom Nagios-Server aus den Server zu erreichen und die Commands abzufragen.

/usr/lib/nagios/plugins/check_nrpe -H 11.1.11.1 NRPE v2.8.1

Bsps. für die Abfrage eines vorher festgelegten Commands:

/usr/lib/nagios/plugins/check_nrpe -H 11.1.11.1 -c check_mysqldb Uptime: 13142 Threads: 1 Questions: 93701 Slow queries: 1 Opens: 1838 Flush tables: 1 Open tables: 64 Queries per second avg: 7.129

Gruß

Constantin

Fritz!Fernzugang Kennwort vergessen ? Howto: zuruecksetzen

Ich habe heute mein Kennwort für das „Fritz!Fernzugang“ VPN-Tool von AVM verloren, bzw. wusste es nicht mehr.

Das Kennwort muss man leider für jeden Verbindungsaufbau einmal eingeben, sofern man ein Kennwort bei der Installation bzw. erstem Start angegeben hat.

Wenn man sein Kennwort vergessen hat, kann man dies ganz leicht über die Registry zurücksetzen:

Einfach folgenden Key auf 0000 zurücksetzen. (Leer)

HKEY_CURRENT_USER\Software\AVM\FRITZ!Fernzugang REG_BINARY \ Kennwort

Dann einfach das Fritzbox Tool neustarten und man wird zur erneuten eingabe eines neuen Kennwortes gegeben.

Das ist kein wirkliches Sicherheitsfeature, da es ja quasi nur den „dummen“ User daran hindert auf den Verbinden Knopf zu drücken….

Plesk Backup Pfad aendern

Ich war heute dabei die Backupfunktion von Plesk einzurichten und hatte dementsprechend ein paar Backups erstellt. Nach einem Neustart lief erstmal nichts mehr, wie sich beim manuellen Startversuch von Plesk herausstellte, konnte der Mysql Dienst nicht gestartet werden.

Komisch…. In sämtlichen Logs war auch nichts zu finden, was erstmal ärgerlich war.

Dann bin ich drauf gekommen, dass die Patition möglicherweise voll sein könnte – und siehe da. 100% used.

Im Pfad:

/var/lib/psa/dumps/domains/

findet man die angelegten Backups.

Plesk-Dienst per Hand starten:

/etc/init.d/psa restart

Und siehe da, alles funktionierte wieder.

Den Backup-Pfad kann man in der

/etc/psa/psa.conf

einstellen. Dafür muss die Zeile:

DUMP_D /var/lib/psa/dumps

angepasst werden.

Anschließend wieder Plesk neustarten.

Howto: NXClient unter Ubuntu 10.04 Server installieren

Servus,

wer sich schon mal einen Vserver zugelegt hat und doch kein shell Fan ist, kann sich mit ein paar kleinen Hilfsmitteln einen komfortablen Remote Zugang zu der Gnome Oberfläche verschaffen. Als Hilfsmittel dient der kostenlose NX-Client. Ich habe dies schon mit mehreren Hostern getestet. Beispiel OVH, ispone. Voraussetzung für das ganze ist genug Ram. Ich würde min. 512MB empfehlen.

Als erstes muss Gnome installiert werden, dies ist beim „Ubuntu-Desktop“ Paket dabei. Wer nicht sämtliche Standardsoftware wie OpenOffice usw. auf seinem Server installieren will, sollte es mit diesem Befehl installieren, da bekommt ihr nur den Core.

apt-get --no-install-recommends install ubuntu-desktop

Als nächstes können wir die NX-Software Laden:

wget http://64.34.161.181/download/3.4.0/Linux/nxclient_3.4.0-7_i386.deb wget http://64.34.161.181/download/3.4.0/Linux/nxnode_3.4.0-16_i386.deb wget http://64.34.161.181/download/3.4.0/Linux/FE/nxserver_3.4.0-17_i386.deb

Anschließend in der Reihenfolge installieren:

dpkg -i nxclient_3.4.0-7_i386.deb dpkg -i nxnode_3.4.0-16_i386.deb dpkg -i nxserver_3.4.0-17_i386.deb

Bei der Installation bekommt ihr auch schon direkt ein paar Tipps, wo die Config Datei liegt – hier aber nochmal:

vi /usr/NX/etc/server.cfg

Die wichtigsten Werte solltet ihr hier setzen:

ServerName = "Hostname" SSHDPort = "22" SessionLimit = "2" EnableAutokillSessions = "1"

Gruß

Constey